ElasticSearch budzi coraz więcej emocji w środowiskach administratorów IT. Kolejne wersje tego, jednego z najbardziej aktywnych projektów OpenSource sprawiają, że coraz śmielej sięgają po niego firmy, które do niedawna współpracowały tylko z największymi na rynku dostawcami technologii IT. Powód jest oczywisty. Możliwość centralizacji ogromnej liczby zdarzeń typu logi infrastrukturalne, doskonałe skalowanie, szybkie wyszukiwanie danych, wizualizacje. To cechy które sprawiają, że konkurentów w kwestii zarządzania logami jest coraz mniej. Na rynku pojawiły się firmy, które rozbudowały to darmowe środowisko tworząc pełne produkty centralizacji logów. EnergyLogserver, oraz X-Pack to rozwiązania, które do już docenianych cech tej technologii dodają takie funkcjonalności jak kontrola dostępu do danych, czy też mechanizm budowania alarmów oraz raportów.

Centralizacja 100% zdarzeń IT wraz z metodami alarmowymi to bardzo duży krok w kierunku budowania platformy zarządzania bezpieczeństwem. Logi IT niestety mają bardzo statyczny charakter, pochodzą z naszych systemów i aplikacji nie dostarczając obrazu odnośnie zagrożeń w sieciach IP.

Jeżeli spojrzymy na ofertę producentów SIEM liderów rynku, każdy z nich buduje swoje środowisko z elementu analizy logów oraz analizy ruchu sieciowego. Uczmy się od najlepszych i zbudujmy ten element w naszej infrastrukturze, dodając do środowiska ElasticSearch analizę behawioralną ruchu sieciowego.

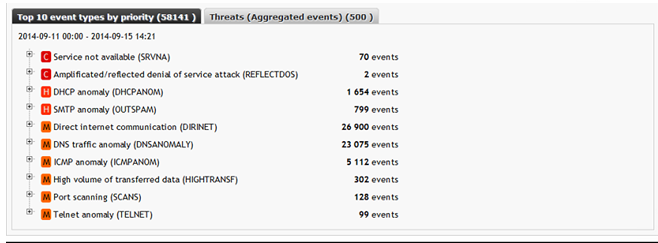

Flowmon ADS doskonale sprawdzi się w tej roli. Reguły analityczne śledzą ruch sieciowy na bazie protokołów typu Flow lub kopii ruchu automatycznie generując incydenty naruszenia bezpieczeństwa. Reguł ADS jak wiemy jest dużo. Można je podzielić na kilka obszarów:

– detekcja „błędów” pracy sieci : niewłaściwe wykorzystanie IPv6, przypadkowe broadcasty, nadmiarowy ruch do punktów których już dawno w sieci nie ma,

– detekcja „zero day” exploits : pojawienie się nowych rodzajów transmisji, nowych adresacji, nowych portów, nowych krajów itp., wszystko to poprzedzone analizą przez algorytmy uczące się charakteru naszej transmisji,

– detekcja typowego ruchu „niechcianego” : wyzwalanie alarmów w przypadku nowych serwerów w naszej sieci typu: dns, dhcp, mx … pojawienie się p2p, tunelowania, stałych kanałów VPN.

Dane z Flowmon ADS obrazują nie tyle ilość pakietów przesyłanych z A do B, ale zwraca naszą uwagę na tę transmisje, która jest podejrzana w kontekście bezpieczeństwa. Każdy incydent uzyskuje rangę zagrożenia odkładając się na raportach w miejscu o odpowiednim priorytecie.

[/vc_column_text]

O wartości tego podejścia chyba nie trzeba nikogo przekonywać. A gdyby ten dynamiczny system analizy bezpieczeństwa skorelować ze 100% logów naszych systemów operacyjnych i aplikacji ? Incydenty Flowmona zyskają dzięki temu nowy wymiar, bezpieczeństwo sieci zostanie zestawione z działaniem aplikacji. Czy to da się zrobić ?

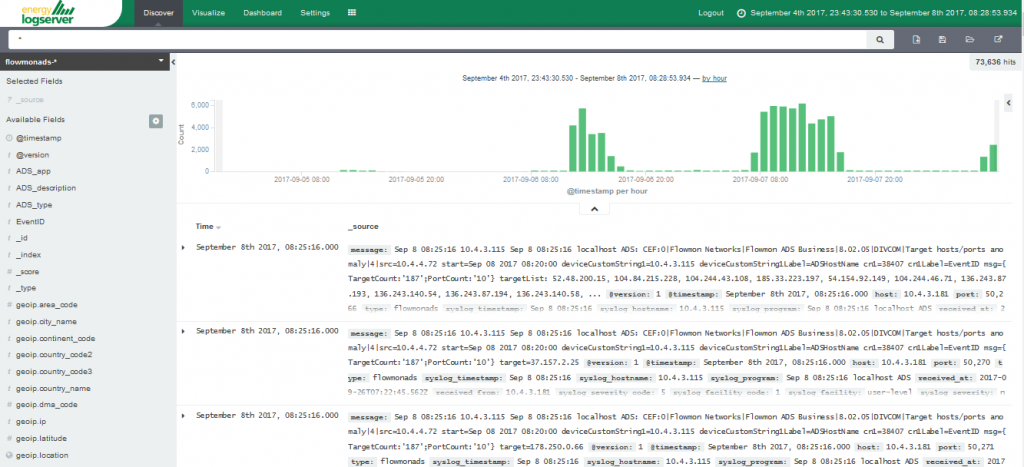

Flowmon chętnie przekazuje informacje o zdarzeniach bezpieczeństwa do systemu typu SIEM za pomocą komunikatów CEF wysyłanych syslogiem. Wystarczy otworzyć dokumentacje do logstasha https://www.elastic.co/guide/en/logstash/current/plugins-codecs-cef.html, aby zrozumieć że CEF to również świetny format dla ElasticSearch. Co zobaczymy w systemie :

Search dla danych Flowmon ADS

Natychmiast widać potencjał tej integracji. Wszystkie pola z analizy Flowmon mamy dostępne jako zmienne, co pozwala na wyszukiwanie wszelkich innych śladów działania zainfekowanego adresu IP w naszej infrastrukturze. Wszystko prezentowane jest w zsynchronizowanym czasie, co dodatkowo pozwana na obserwacje trendu i odchyleń.

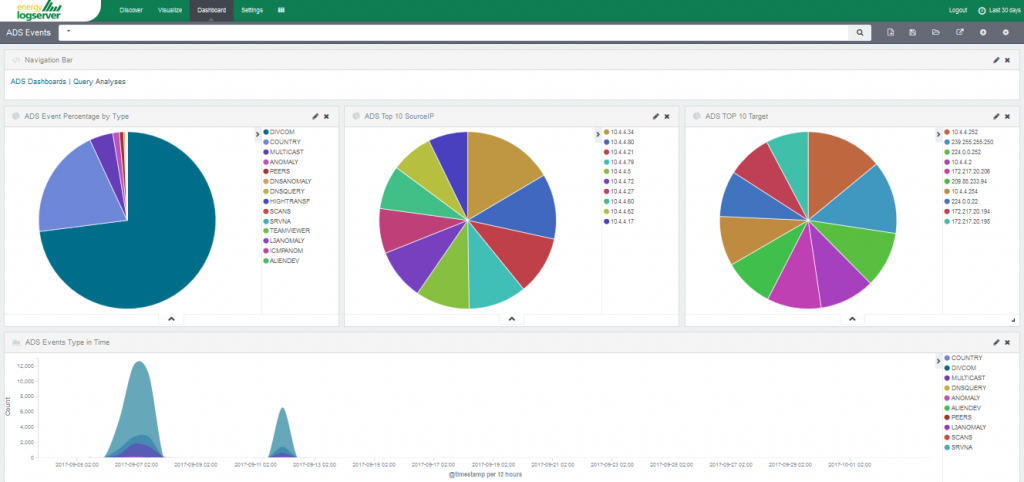

Czy to wystarczające informacje dla naszego SOC ? Sprawdźmy jak zareagują na przedstawioną wizualizację.

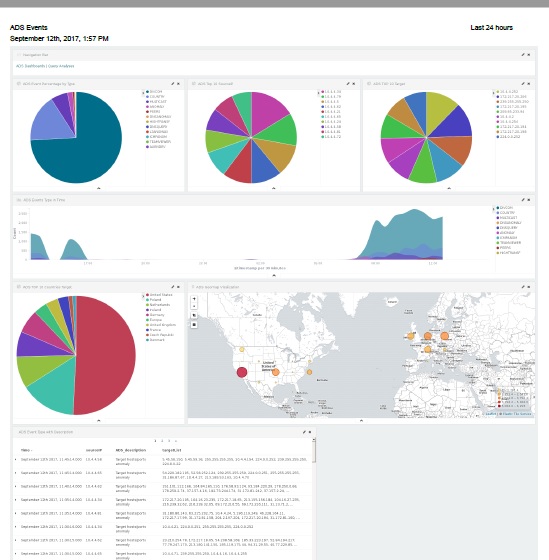

Wizualizacja ADS Events

Pamiętając jak działa środowisko ElasticSearch i jak łatwo możemy zawężać widoki poprzez wybór pól myszką, integracja nabiera dodatkowych walorów.

Wykorzystując X-pack lub EnergyLogserver pamiętamy o możliwości uruchamiania skorelowanych alarmów. Zdarzenia z ADS połączymy z zachowaniem aplikacji i tak wyzwolony alarm może zostać przekazany do działów utrzymania.

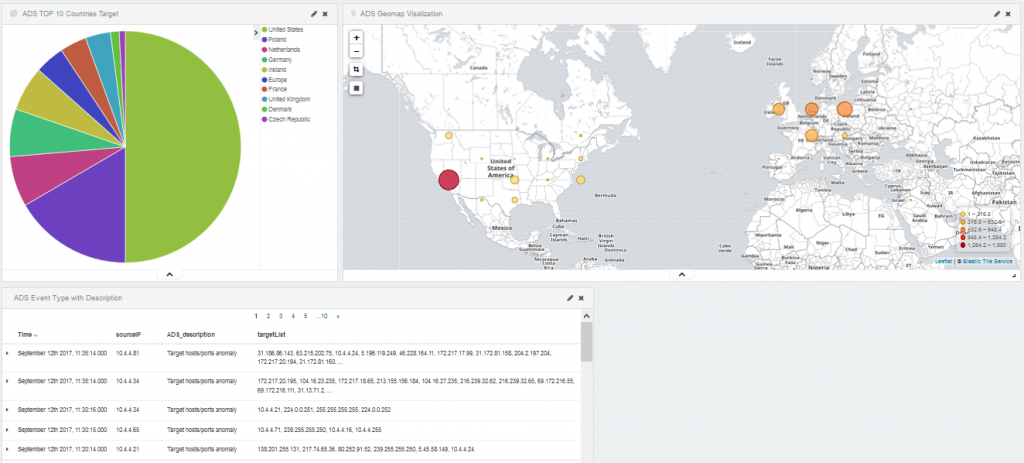

Z perspektywy czasu możemy też uruchamiać raporty, które w postaci plików PDF zaprezentują nam tak skorelowane dane.

Raport PDF z danych Flowmon ADS

Gdzie doszliśmy ? Sami musimy to ocenić. ElasticSearch daje nam możliwość pracy w dużej skali centralizacji logów, Flowmon wprowadza w ten statyczny świat podejście dynamicznej oceny bezpieczeństwa ruchu sieciowego. Jeżeli pracujemy z funkcjonalnością alarmową z EnergyLogserver lub X-Packa aktywnie możemy reagować na wszystko co dzieje się w naszej infrastrukturze IT.

Być może nie zbudowaliśmy tym sposobem środowiska SIEM, ale bardzo się do niego zbliżyliśmy.