Vectra Cognito™ to najskuteczniejsze rozwiązanie do wyszukiwania i zatrzymania ataku w sieci, wykorzystujące sztuczną inteligencję. Wykrywa zagrożenia w czasie rzeczywistym, w klarowny sposób przedstawia szczegóły i umożliwia podjęcie natychmiastowych działań naprawczych.

Łącząc zaawansowane algorytmy uczenia, w tym deep learning i sieci neuronowe, z zawsze uczącymi się modelami zachowań, szybko i efektywnie znajduje ukryte, nieznane zagrożenia, zanim wyrządzą szkody.

Oprogramowanie Vectra Cognito eliminuje tzw. martwe punkty, niemonitorowane obszary sieci, analizując cały ruch sieciowy oraz dzienniki zdarzeń z systemów bezpieczeństwa, uwierzytelniania oraz aplikacji typu SaaS. Wskazuje miejsca, w których ukrywają się cyberprzestępcy i informuje o ich aktywności. Priorytetyzuje zagrożenia, wskazując te o najwyższym poziomie, koreluje je z konkretnymi hostami i oznacza jako krytyczne.

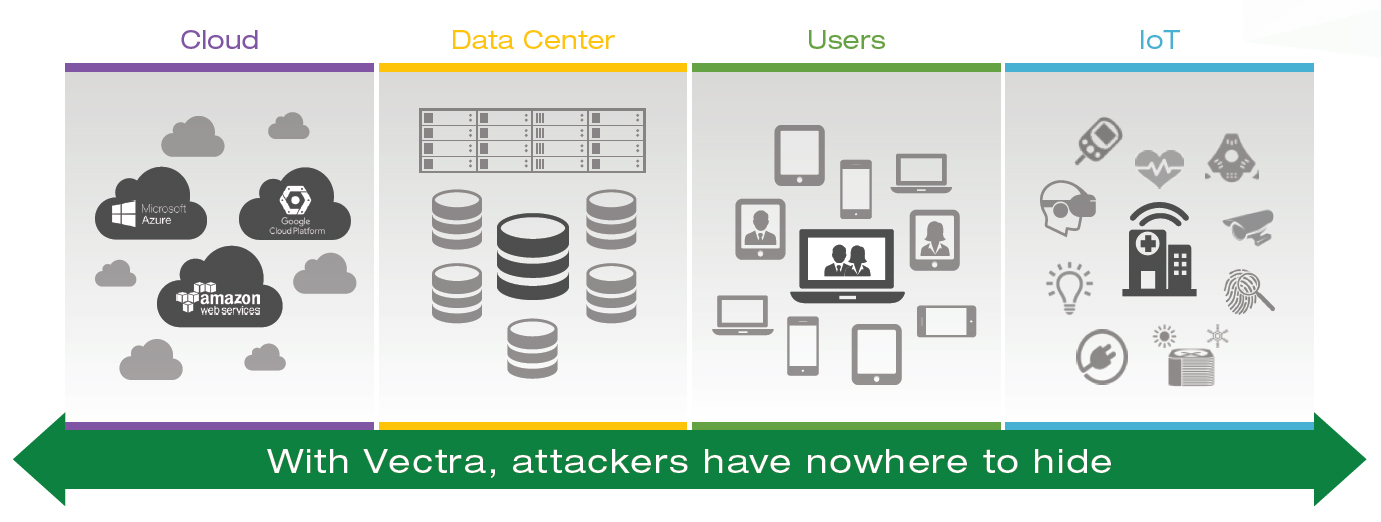

Takie podejście gwarantuje pełny obraz komunikacji w sieci firmowej, urządzeń IoT do centrów danych lub chmury, nie pozostawiając atakującym miejsca do ukrycia. Dzięki temu zespoły bezpieczeństwa mogą reagować szybciej, aby zatrzymać trwające ataki i zapobiec utracie danych.

Najważniejsze cechy Vectra Cognito:

- Oprogramowanie wykorzystujące sztuczną inteligencję i analizę behawioralną

- Monitoring całego ruchu sieciowego – wewnątrz organizacji, wymiana danych z Internetem oraz ruch w ramach infrastruktury wirtualnej i chmury publicznej.

- Aktywne wyszukiwanie zagrożeń w sieci w czasie rzeczywistym

- Automatyzacja procesu znajdywania zagrożeń i sugerowanie reakcji

- Ciągłe śledzenie zagrożeń we wszystkich fazach ataku

- Analiza logów z systemów bezpieczeństwa oraz uwierzytelniania i aplikacji SaaS

- Ochrona wszystkich urządzeń w infrastrukturze (laptopy, serwery, drukarki, urządzenia typu BYOD i IoT, wsparcie wszystkich systemów operacyjnych i aplikacji

- Zabezpieczenie infrastruktury wirtualnej i fizycznej

- Integracja z wiodącymi rozwiązaniami typu SIEM, firewall, NAC i oprogramowaniem ochronnym na stacjach końcowych

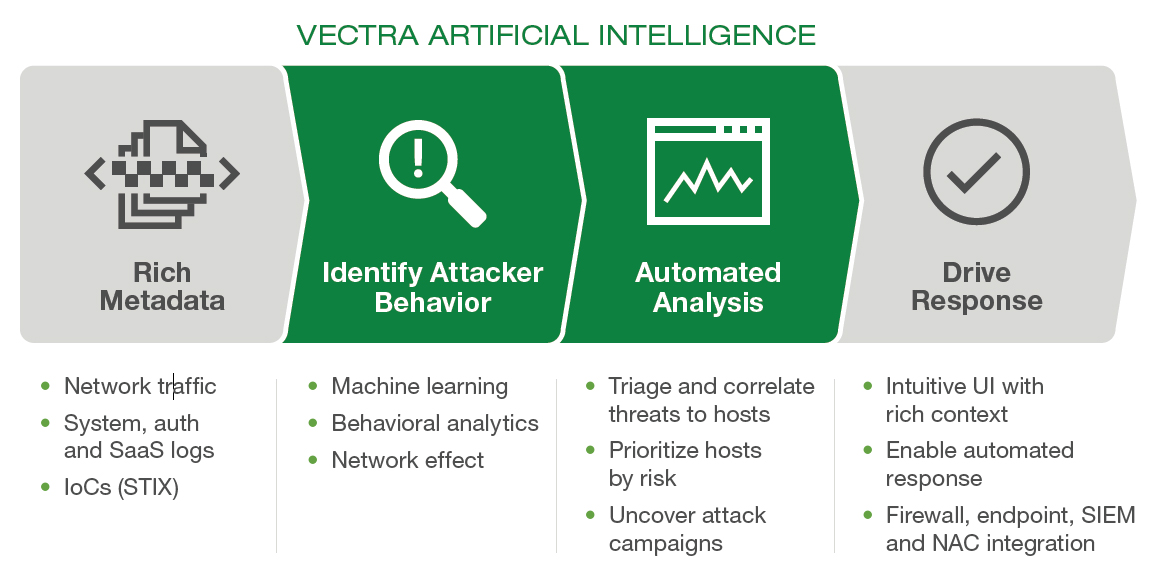

Jak działa Vectra Cognito

1) Zaawansowane metadane

Vectra analizuje ruch sieciowy w czasie rzeczywistym. Wyodrębnia metadane z pakietów, zamiast przeprowadzać ich głęboką inspekcję (DPI). Analizowany jest cały ruch sieciowy, w tym wewnętrzny ruch organizacji (wschód-zachód), wymiana danych z siecią Internetem (północ-południe) oraz ruch w ramach infrastruktury wirtualnej i chmury publicznej.

Vectra Cognito identyfikuje, śledzi i ocenia każde urządzenie z dostępem do sieci IP w infrastrukturze korporacji. Ochrona rozciągnięta jest na laptopy, serwery, drukarki, urządzenia typu BYOD i IoT, wspierając wszystkie systemy operacyjne i aplikacje, w tym przepływ ruchu w środowiskach wirtualnych, chmury publicznej, a także w aplikacjach typu SaaS.

Logi systemowe, uwierzytelniania oraz SaaS wzbogacają metadane ruchu sieciowego w celu umożliwienia precyzyjnej identyfikacji systemów i użytkowników.

Vectra Cognito wykorzystuje wskaźniki IoC STIX do wykrywania znanych zagrożeń, uzyskanych na podstawie analizy.

Wskaźniki są korelowane z innymi zachowaniami intruzów w celu wykrycia urządzeń będących źródłem ataku.

2) Identyfikacja zachowań

Zgromadzone metadane są analizowane z wykorzystaniem algorytmów określających zachowanie intruzów, co pozwala wykryć ukryte i nieznane ataki. Oprogramowanie śledzi protokoły sieciowe służące do zarządzania, uczy się charakterystyki tego ruchu i reaguje na wszystkie anomalie.

Vectra Cognito monitoruje i wskazuje na podejrzany dostęp do krytycznych zasobów przez upoważnionych pracowników, a także wykrywa naruszenia zasad związanych z wykorzystaniem zasobów w chmurze, pamięci USB i innych metod umożliwiających wynoszenie danych na zewnątrz korporacji. Nieustannie uczy się lokalnego środowiska i śledzi aktywność wszystkich hostów, fizycznych i wirtualnych, odsłaniając oznaki włamania lub kompromitacji systemów. Analiza behawioralna umożliwia wyróżnienie podstawowych zachowań atakującego, takich jak użycie narzędzi zdalnego dostępu, zestawione ukryte tunele komunikacji, backdoor’y, nadużycia poświadczeń oraz wewnętrzny rekonesans i rozprzestrzenianie się

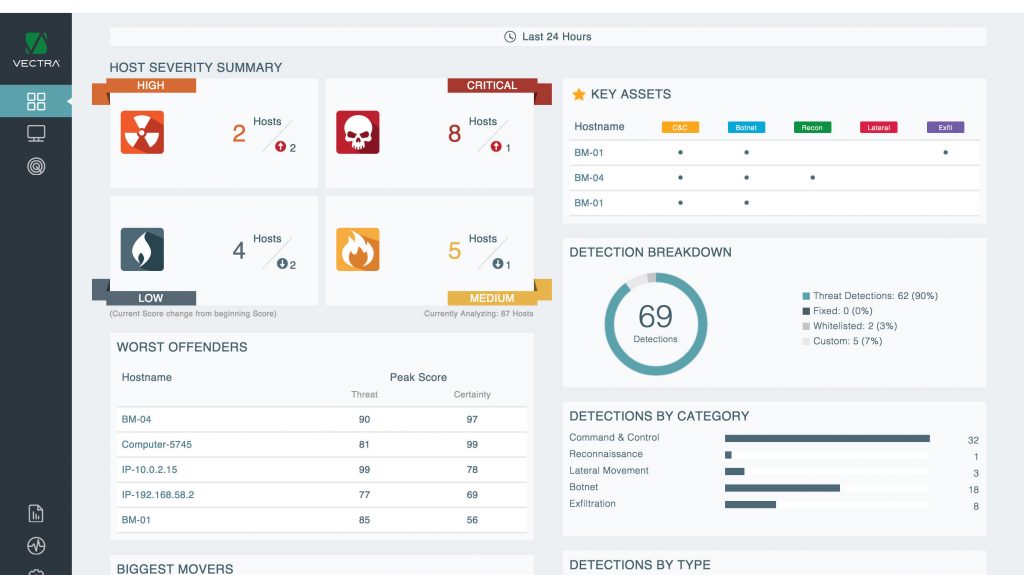

3) Automatyczna analiza

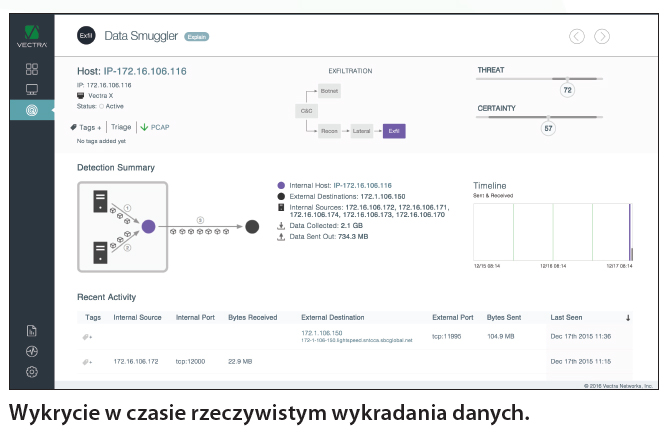

Wskaźnik Threat Certainty Index™ zestawia tysiące zdarzeń z historycznym kontekstem zachowania pojedynczego hosta, aby w rezultacie wskazać konkretne urządzenia, które stanowią największe zagrożenie. Zamiast generować tysiące alarmów wymagających dalszej analizy, Vectra Cognito skraca proces wyszukiwania tego, co jest realnym niebezpieczeństwem i wskazuje konkret. W rezultacie system generuje powiadomienia dla zespołu SOC, wysyła odpowiedni komunikat do SIEM lub innych narzędzi.

Vectra Cognito przedstawia widok na elementy sieci i powiązanych z nimi rozpoznanymi kampaniami ataku. Analizuje historię zdarzeń obejmującą okres aktywności intruza, tak aby lepiej zrozumieć daną aktywność i pełen zakres ataku.

4) Zwięzły widok na kampanię ataku

Funkcja Attack Campaigns dodatkowo automatyzuje wykrywanie zagrożeń, łącząc ze sobą kolejne zdarzenia, zachowania w sieci, ilustrując relacje między hostami, wykrywając kanały komunikacyjne typu command and control. W czasie, gdy intruz wykonuje rozpoznanie i przenosi się od stacji do stacji, Vectra Cognito koreluje zachowanie pomiędzy wszystkimi zaangażowanymi w ten proces i prezentuje zwięzły widok całej kampanii ataku.

5) Rozwiązywanie problemów

System wskaże najważniejsze informacje na temat kontekstu ataku oraz określi wskazówki dotyczące dalszych działań. W przeciwieństwie do typowych produktów bezpieczeństwa, Vectra Cognito eliminuje ręczne przeprowadzenie analizy poprzez automatyczne ustalanie priorytetów i skorelowanie zagrożeń z hostami i kluczowymi zasobami, które są celem ataku.

Oprogramowanie pokazuje szczegóły dotyczące wykrytych zagrożeń, włączając informacje dotyczące hostów, kontekstu przechwyconych pakietów oraz wartość wskaźnika Threat Certainty Index™

Dodatkowo Vectra Cognito współpracuje z zaporami ogniowymi następnej generacji, zabezpieczeniami punktów końcowych, systemami NAC i innymi rozwiązaniami bezpieczeństwa w celu automatycznego blokowania nieznanych i celowanych cyberataków. Vectra stanowi punkt wyjścia do wyszukiwania zagrożeń, wpływając na efektywność rozwiązań SIEM lub innych narzędzi informatyki śledczej.

6) Kontekst bezpieczeństwa, który oszczędza czas

Vectra Cognito odciąża i wzmacnia zespoły ds. bezpieczeństwa, które często nie mają wystarczających zasobów ludzkich. Wszystko to dzięki zautomatyzowaniu czasochłonnej analizy zdarzeń. Każde wykrycie jest szczegółowo wyjaśnione, wraz z towarzyszącym mu zdarzeniem i historycznym kontekstem, który do niego doprowadził.

Technologia zapewnia również dostęp na żądanie do metadanych z przechwyconych pakietów w celu dalszego dochodzenia i analizy. Daje to zespołom ds. bezpieczeństwa dowód i dokładność, których potrzebują, aby podjąć natychmiastowe, zdecydowane działania.

7) Wzmocnienie istniejącej infrastruktury bezpieczeństwa

Vectra Cognito integruje się z wiodącymi rozwiązaniami bezpieczeństwa na stacjach końcowych, aby automatycznie dodawać wzbogacony materiał do analizy i umożliwić zespołom ds. bezpieczeństwa izolowanie zainfekowanych urządzeń.

Niezależnie od tego czy inteligencja wykorzystana jest do blokowania nowych zagrożeń przez korporacyjną zaporę, systemy NAC lub inne narzędzia, Vectra Cognito zapewni więcej korzyści z istniejących technologii bezpieczeństwa.

8) Bezpieczeństwo dla środowisk chmurowych

Vectra Cognito nieustannie monitoruje krytyczne aplikacje, dane i infrastrukturę centrum przetwarzania danych, umożliwiając wykrywanie nawet najbardziej wyrafinowanych ataków. Wirtualne sensory Vectra Cognito (vSensors) łączą się z dowolnym przełącznikiem VMware vSwitch, aby zapewnić widoczność całego ruchu. System integruje się również z VMware vCenter, zapewniając autorytatywny, zawsze aktualny widok wirtualnego środowiska.

Interfejs API umożliwia automatyczną reakcję i wywołanie akcji praktycznie z każdym dostawcą bezpieczeństwa. Vectra Cognito generuje powiadomienia syslog i logi CEF dla wszystkich wykrytych zdarzeń, jak również powiadomi o stacjach w sieci z najwyższym indeksem ryzyka. Dzięki temu Vectra Cognito jest czymś więcej niż tylko kolejnym źródłem logów i stanowi idealny czynnik wyzwalający dochodzenia i wspomagający definicję procesów dla systemów typu SIEM.

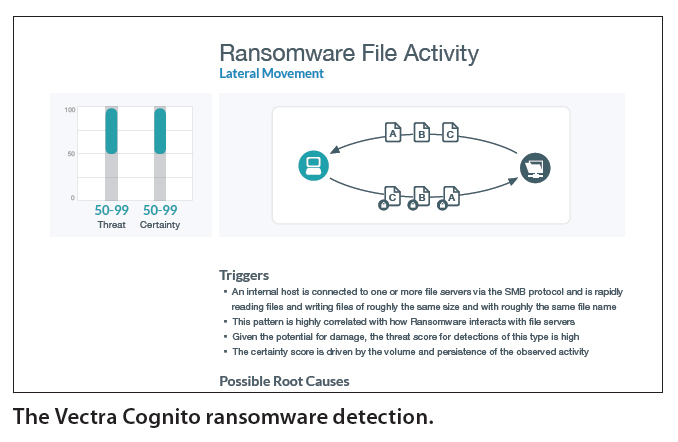

9) Wykrywanie pełnego cyklu kampanii ransomware

Vectra Cognito wykrywa kampanie ransomware we wszystkich fazach ataku. Monitorując cały wewnętrzny ruch sieciowy, identyfikuje w krótkiej chwili podstawowe zachowania ataku ransomware.

Identyfikowane są przy tym również wcześniejsze wersje tego ataku, wliczając w to fazy komunikacji kanałem command and control, skanowanie sieci, rozprzestrzenianie się w celu odnalezienia wrażliwych serwerów i ich zaszyfrowaniu.

10) Bezpieczeństwo w warstwie sprzętowej

Ochrona centrów danych wykracza poza wirtualizację i obejmuje fizyczny sprzęt serwerowy oraz narzędzia niskiego poziomu używane do zarządzania centrum danych. Vectra Cognito zapewnia bezprecedensowe wykrywanie zagrożeń, które rozciąga się od warstwy aplikacji do najniżej warstwy sprzętowej.nPonadto monitoruje i wykrywa niewłaściwe wykorzystanie protokołów niskiego poziomu zarządzania, takie jak IPMI lub iDRAC.

11) Ujednolicanie operacji centrum danych

Nowoczesne centra danych wymagają ciągłej koordynacji między zespołami tworzącymi sieci, zajmującymi się rozwojem aplikacji, zespołami wirtualizacyjnymi i oczywiście zespołem ds. bezpieczeństwa. Vectra Cognito ułatwia wszystkim grupom synchronizację i zachowuje pełną widoczność w środowisku wirtualnym. Dzięki pełnej integracji z Vmware vCenter, Vectra Cognito zapewnia zawsze aktualny widok środowiska i ostrzega o wszelkich zasobach, które nie są monitorowane pod kątem zagrożeń.

Analizując tylko lustrzany ruch sieciowy, Vectra może zostać zainstalowana w ciągu kilku minut i nie zakłóca działania produkcyjnej infrastruktury.