EMCA SA jest wiodącym dostawcą rozwiązań w zakresie monitoringu środowiska informatycznego. Oferowane przez nas produkty i usługi zawsze opierają się na wiedzy i pasji naszego doświadczonego zespołu dzięki czemu realizujemy bardzo skomplikowane oraz innowacyjne projekty.

O nas

Nasza firma opiera się na kilku podstawowych wartościach:

- Doświadczenie – Ponad 30 lat na rynku, dziesiątki zrealizowanych projektów dla największych organizacji

- Jakość – Współpracujemy z wiodącymi producentami rozwiązań IT

- Kompetencje – Projekty realizujemy z wykorzystaniem własnej wykwalifikowanej kadry specjalistów

- Współpraca – Z naszymi Klientami wieloletnie relacje

- Elastyczność – Wdrożenia dostosowane są do konkretnych potrzeb i możliwości Klienta

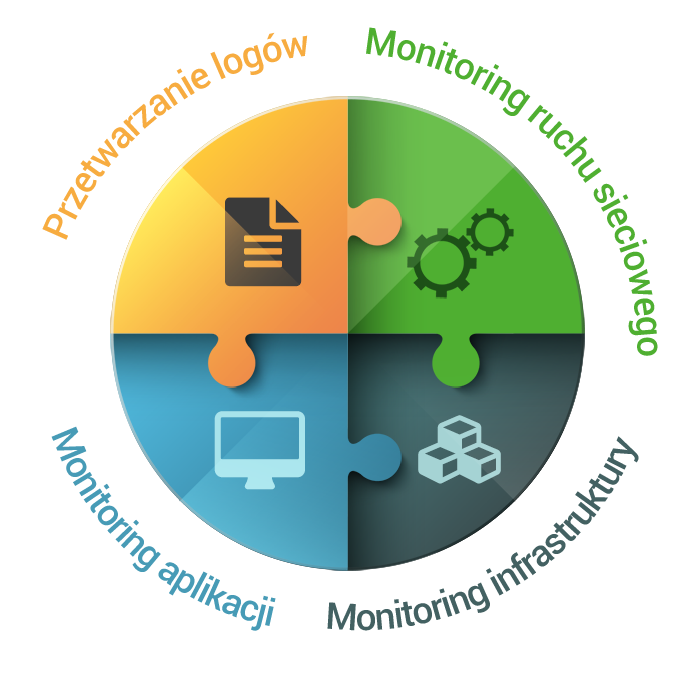

Usługi

EMCA w ramach oferty świadczy profesjonalne usługi konsultingowe, kompleksowe wdrożenia oferowanych przez nas produktów oraz audyty bezpieczeństwa i wydajności środowiska IT.

Wdrożenie

Wszystkie oferowane przez nas produkty są wdrażane przez doświadczony zespół inżynierów gwarantujący wysoką jakość i zaangażowanie.

Audyty

Z wykorzystaniem oferowanych przez nas produktów przeprowadzamy kompleksowe audyty z obszaru bezpieczeństwa i wydajności sieci oraz infrastruktury.

Szkolenia

Chętnie dzielimy się naszą wiedzą poprzez organizację cyklicznych szkoleń produktowych oraz ogólnych z obszarów bezpieczeństwa, przetwarzania logów i zarządzania infrastrukturą.